🎭 Deepfake nedir ve neden bu kadar tehlikeli?

Deepfake, yapay zekâ teknolojileri kullanılarak oluşturulan sahte ses, video veya görüntüleri ifade ediyor. Gördüğümüz ve duyduğumuz şeylere inandığımız günler geride kalırken, üretken yapay zekâ (GenAI) sayesinde sahte bir klip oluşturmak artık bir iki düğmeye basmak kadar kolay hale geldi .

Siber güvenlik şirketi ESET, işletmelerin karşılaşabileceği telefon dolandırıcılığı risklerini inceledi ve deepfake'lerin nasıl anlaşılabileceğine yönelik önemli bilgiler paylaştı. Deepfake'ler, dolandırıcıların "Müşterini Tanı" (KYC) ve hesap doğrulama kontrollerini atlatmasına yardımcı olurken, en büyük tehditler arasında finansal havale dolandırıcılığı ve yönetici hesaplarının ele geçirilmesi yer alıyor .

📞 Telefon dolandırıcılığı saldırıları nasıl gerçekleşiyor?

ESET'in raporuna göre, deepfake tabanlı telefon dolandırıcılığı belirli aşamalardan oluşuyor:

1. Hedef seçimi: Saldırgan, taklit edeceği kişiyi seçer. Bu kişi bir CEO, CFO veya hatta bir tedarikçi olabilir. Özellikle düzenli olarak kamuoyuna konuşan yüksek profilli yöneticiler, bu tür saldırılar için ideal hedeflerdir .

2. Ses örneği toplama: Dolandırıcılar, hedef aldıkları kişinin çevrimiçi olarak bir ses örneğini bulur. Bu örnek, bir sosyal medya hesabından, bir kazanç raporu konferansından, bir video veya TV röportajından ya da başka herhangi bir kaynaktan alınabilir. Birkaç saniyelik bir kayıt bile yeterli olacaktır .

3. Kurban belirleme: Arayacakları kişiyi seçerler. Bu, biraz masa başı araştırması gerektirebilir. Genellikle LinkedIn'de IT yardım masası personeli veya finans ekibi üyeleri aranır .

4. İlk temas: Kişiyi doğrudan arayabilir veya önceden bir e-posta gönderebilirler. E-postada genellikle acil bir para transferi, parola veya çok faktörlü kimlik doğrulama (MFA) sıfırlama talebi ya da vadesi geçmiş bir fatura için ödeme talep eden bir tedarikçi mesajı yer alır .

5. Deepfake araması: GenAI tarafından üretilen deepfake sesini kullanarak CEO veya tedarikçiyi taklit edip önceden seçilen hedefi ararlar. Kullanılan araca bağlı olarak, önceden yazılmış konuşmaya sadık kalabilirler veya saldırganın sesinin kurbanın sesine neredeyse gerçek zamanlı olarak çevrildiği daha sofistike bir "konuşmadan konuşmaya" yöntemi kullanabilirler .

🧐 Duymak inanmak mı? Deepfake ses nasıl anlaşılır?

Bu tür saldırılar giderek daha ucuz, daha kolay ve daha ikna edici hâle geliyor. Bazı araçlar, taklit edilen sesin daha inandırıcı olması için arka plan gürültüsü, duraklamalar ve kekemelikler bile ekleyebiliyor. Her konuşmacıya özgü ritimleri, tonlamaları ve sözel tikleri taklit etmede giderek daha başarılı hâle geliyorlar .

Saldırı telefonla gerçekleştirildiğinde dinleyici için yapay zekâ ile ilgili aksaklıkları fark etmek daha zor olabilir. Saldırganlar, hedeflerine ulaşmak için dinleyiciye taleplerine acilen yanıt vermesi için baskı yapmak gibi sosyal mühendislik taktikleri de kullanabilir. Bir başka klasik taktik ise dinleyiciyi talebi gizli tutması için zorlamaktır .

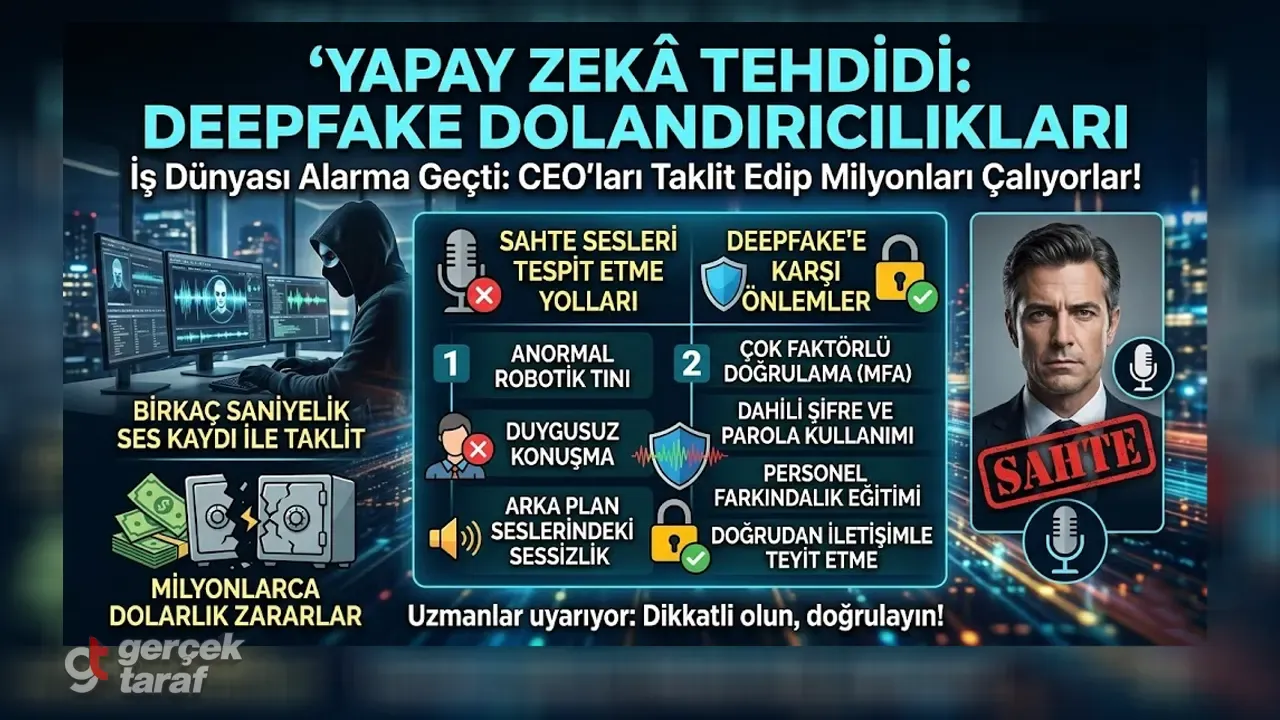

Bununla birlikte, sahtekârı tespit etmenin yolları vardır. Kullanılan GenAI'nin ne kadar gelişmiş olduğuna bağlı olarak, şu işaretleri ayırt etmek mümkün olabilir:

-

Konuşmacının konuşmasında doğal olmayan bir ritim

-

Konuşmacının sesinde doğal olmayan düz bir duygusal ton

-

Doğal olmayan nefes alma veya hatta nefessiz cümleler

-

Olağan dışı robotik ses (daha az gelişmiş araçlar kullandıklarında)

-

Garip bir şekilde yok olan veya çok tekdüze olan arka plan gürültüsü

🛡️ Karşı koyma zamanı: Alınabilecek önlemler

Tehdit aktörlerinin bu tür dolandırıcılıklara daha fazla zaman ayırmasının nedeni potansiyel kazançların büyüklüğüdür. En kötü senaryonun gerçekleşme olasılığını en aza indirmek için atılabilecek bazı önemli adımlar bulunuyor:

Çalışan eğitimi ve bilinçlendirme: İlk adım, çalışanların eğitimi ve bilinçlendirilmesidir. Bu programlar, çalışanların ne beklemeleri gerektiğini, nelerin risk altında olduğunu ve nasıl davranmaları gerektiğini bilmelerini sağlamak için deepfake ses simülasyonlarını içerecek şekilde güncellenmelidir. Çalışanlara, sosyal mühendisliğin belirgin işaretlerini ve tipik deepfake senaryolarını tespit etmeleri öğretilmelidir .

Süreç kontrolleri:

-

Telefonla yapılan tüm taleplerin bant dışı doğrulanması (kurumsal mesajlaşma hesaplarını kullanarak göndereni bağımsız olarak kontrol etmek)

-

Büyük finansal transferleri veya tedarikçinin banka bilgilerindeki değişiklikleri iki kişinin imzalaması

-

Yöneticilerin, telefonda kim olduklarını kanıtlamak için cevaplamaları gereken önceden kararlaştırılmış şifreler veya sorular belirlemesi

Teknolojik çözümler: Sentetik sesin varlığını kontrol etmek için çeşitli parametreleri inceleyen algılama araçları mevcuttur. Uygulaması daha zor olsa da başka bir önlem de yöneticilerin kamuya açık görünümlerini sınırlayarak tehdit aktörlerinin ses kaydına ulaşma fırsatlarını kısıtlamaktır .

🔒 İnsan, süreç ve teknoloji üçgeninde güvenlik

Deepfake'lerin üretimi basit ve maliyeti düşüktür. Dolandırıcıların elde edebileceği potansiyel olarak büyük meblağlar göz önüne alındığında, sesli klonlama dolandırıcılıklarının yakın zamanda sona ereceğini düşünmek olası değil.

Uzmanlar, insan, süreç ve teknolojiye dayalı üç yönlü bir yaklaşımın, kuruluşların riski azaltmak için sahip olduğu en iyi seçenek olduğunu vurguluyor. Çalışanların bilinçlendirilmesi, sıkı süreç kontrolleri ve gelişmiş algılama teknolojilerinin bir arada kullanılması, deepfake tehdidine karşı en etkili savunma yöntemi olarak öne çıkıyor .

📊 Kısa Bilgi Kutusu

| Tehdit türü | Deepfake ses dolandırıcılığı |

|---|---|

| Hedefler | CEO'lar, CFO'lar, tedarikçiler, finans ekipleri |

| Yöntem | Sosyal medyadan ses örneği toplama, yapay zekâ ile klonlama, telefonla arama |

| Kullanılan taktikler | Acil para transferi talebi, şifre sıfırlama, fatura ödemesi |

| Tespit işaretleri | Doğal olmayan ritim, düz duygusal ton, robotik ses, garip arka plan gürültüsü |

| Korunma yöntemleri | Çalışan eğitimi, bant dışı doğrulama, çift imza, algılama yazılımları |